Lektion 6:

IT-Grundschutz-Check

Sind die Informationen und die Informationstechnik in meiner Institution hinreichend geschützt? Was bleibt noch zu tun?

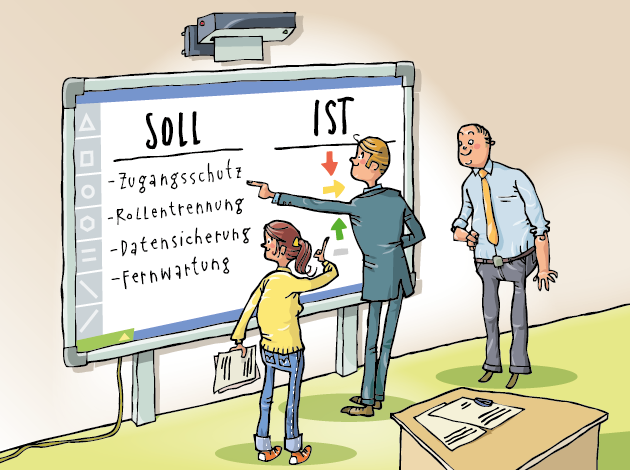

Der IT-Grundschutz-Check ist ein effizientes Instrument zur Beantwortung dieser Fragen. Das Vorgehen ist im Prinzip denkbar einfach: Die bereits umgesetzten Sicherheitsmaßnahmen werden mit den Anforderungen des zuvor mit Hilfe des IT-Grundschutz-Kompendiums entwickelten IT-Grundschutz-Modells verglichen, um das erreichte Sicherheitsniveau zu identifizieren und Verbesserungsmöglichkeiten aufzuzeigen.

Bei einem systematischen Vorgehen greifen Sie dazu auf die Ergebnisse der vorangegangenen Schritte zurück:

- Bei der Strukturanalyse haben Sie die vorhandenen Informationen, IT-Systeme, Räume und Kommunikationsverbindungen sowie die von diesen unterstützten Anwendungen erfasst.

- Anschließend haben Sie den Schutzbedarf der Anwendungen, IT-Systeme, Räume und Kommunikationsverbindungen bestimmt und

- bei der Modellierung durch Auswahl und Konkretisierung der anzuwendenden Bausteine einen Prüfplan („IT-Grundschutz-Modell“) für den Informationsverbund und dessen Zielobjekte zusammengestellt.

Den Prüfplan wenden Sie beim IT-Grundschutz-Check an, indem Sie für jedes Zielobjekt prüfen, inwieweit die relevanten Anforderungen der IT-Grundschutz-Bausteine durch angemessene technische und organisatorische Maßnahmen erfüllt sind.

In dieser Lektion lernen Sie,

- wie Sie einen IT-Grundschutz-Check vorbereiten,

- worauf Sie bei der Durchführung achten sollten und

- wie Sie die Ergebnisse dokumentieren.

- Kurz-URL:

- https://www.bsi.bund.de/dok/10990050